题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

互相身份验证的过程设计计算机系统对用户进行身份验证并认证()

A.用户参加审核过程

B.计算机系统给用户

C.用户对所有授权对象的访问

D.计算机系统的审核过程

答案

答案

请输入或粘贴题目内容

搜题

请输入或粘贴题目内容

搜题

拍照、语音搜题,请扫码下载APP

拍照、语音搜题,请扫码下载APP

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.用户参加审核过程

B.计算机系统给用户

C.用户对所有授权对象的访问

D.计算机系统的审核过程

答案

答案

更多“互相身份验证的过程设计计算机系统对用户进行身份验证并认证()”相关的问题

更多“互相身份验证的过程设计计算机系统对用户进行身份验证并认证()”相关的问题

第4题

根据以上定义,下列属于教唆犯的是()。

A. 林某在一次闲聊中,对刘某说自己特想杀掉丁某。于是,刘某就出面雇用马某将丁某杀害

B. 郑某生病,请卢某为其“镇鬼”。卢某胡言说是某坟地有问题。于是郑某在卢某的指点下将一个铁棒钉在坟上,后被坟主拔掉。后来郑某又生病,怀疑又是那个坟在作怪,便决定杀死坟主,为自己消灾。于是郑某将坟主骗到坟边,用菜刀将其杀死

C. 在计算机课上,谈到学校的计算机安全系统,老师随意对学生说,这个设计非常完美,如果谁能进入这个安全系统,厂商会有奖金。结果一个15岁的孩子真的进入了这个安全系统,并迫使它瘫痪

D. 王某指使自己的儿子(14岁)和邻居家孩子豆豆(15岁)偷盗电线及其他输电设备,然后转卖。被人发现后,王某全然不理,继续让儿子和豆豆偷盗电线,致使线路短路,造成多个村庄停电,并使输电线路处于危险状态

第5题

统计数据指出,对大多数计算机系统来说,最大的威胁是()。

A.本单位的雇员

B.黑客和商业间谍

C.未受培训的系统用户

D.技术产品和服务供应商

第6题

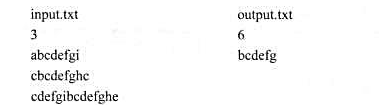

算法设计:给定带有某种病毒的程序代码段集合,寻找程序代码段集合中每个代码段都包含的最长字符串.

数据输入:由文件input.txt提供输入数据.文件第一行有一个正整数n(1≤n≤100),表示程序代码段集合中代码段数.接下来的n行中,每行是一个程序代码段.每个程序代码段已经转换成由英文大小写字母组成的长度不超过1000的字符串.

结果输出:将找到的程序代码段集合中最长公共字符串输出到文件output.txt中.

文件的第1行输出最长公共字符串的长度.文件的第2行输出最长公共字符串.

第7题

A.林某在一次闲聊中,对刘某说自己特想杀掉丁某。于是,刘某就出面雇用马某将丁某杀害

B.郑某生病,请卢某为其“镇鬼”。卢某胡言说是某坟地有问题.于是郑某在卢某的指点下将一个铁棒钉在坟上,后被坟主拔掉.后来郑某又生病,怀疑又是那个坟在作怪,便决定杀死坟主,为自己消灾。于是郑某将坟主骗至坟边,用菜刀将其杀死

C.在计算机课上,谈到学校的计算机安全系统,老师随意对学生说,这个设计非常完美,如果谁能进入这个安全系统,厂商会有奖金。结果一个15岁的孩子真的进入了这个安全系统,并迫使它瘫痪

D.王某指使自己的儿子(14岁)和邻居家孩子豆豆(15岁)偷盗电线及其他输电没备,然后转卖。被人发现后,王某全然不理,继续让儿子和豆豆偷盗电线,致使线路短路,造成多个村庄停电,并使输电线路处于危险状态

第8题

A.审计

B.授权

C.确定存取权限

D.实施存取权限

第10题

A.只能通过数据库进行身份验证。

B.可以通过数据库进行身份验证,并且可以不提供口令。

C.只能通过操作系统进行身份验证。

D.只能通过外部的网络服务进行身份验证。